Nel mondo digitale di oggi il tema della sicurezza informatica si è esteso oltre le grandi aziende ed enti governativi, arrivando fino alle piccole e medie imprese, professionisti e organizzazioni locali, che sono esposti ogni giorno a rischi informatici sempre più sofisticati. L’aumento dei servizi online, del lavoro digitale, della gestione dei dati in cloud o in locale (cioè, l’inserimento di dati riservati delle aziende anche su hard disk), ha ampliato enormemente le opportunità, ma anche la superficie di attacco per i cybercriminali.

Negli ultimi anni, inoltre, gli attacchi informatici sono cresciuti in modo significativo e rappresentano una delle principali minacce per aziende, istituzioni e infrastrutture digitali. Per cui, comprendere quali sono le principali minacce informatiche è quindi il primo passo per proteggere dati, sistemi e infrastrutture digitali.

Cosa si intende per minaccia informatica

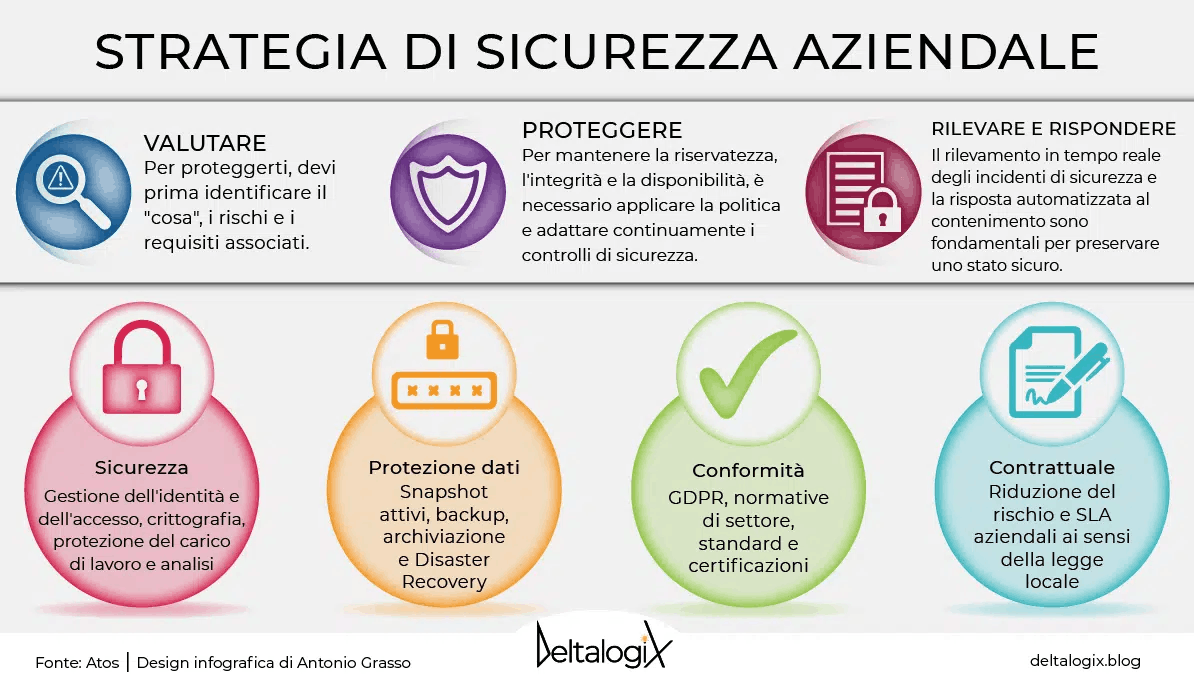

Una minaccia informatica è qualsiasi evento o attività in grado di compromettere la sicurezza di un sistema digitale. In particolare, può mettere a rischio la riservatezza dei dati, la loro integrità o la disponibilità dei servizi informatici.

Le minacce possono provenire dall’esterno, come nel caso di hacker o gruppi criminali organizzati, ma anche dall’interno di un’organizzazione; errori umani, comportamenti poco attenti o procedure di sicurezza insufficienti possono infatti facilitare l’accesso non autorizzato ai sistemi.

Il panorama della cyber security è inoltre in continua evoluzione: chi attacca, sviluppa nuove tecniche e sfrutta vulnerabilità sempre più sofisticate; per questo motivo la sicurezza informatica deve essere considerata un processo continuo, non una soluzione definitiva.

Malware e software malevoli

Una delle categorie più diffuse di attacchi informatici è rappresentata dal malware, termine che indica qualsiasi software progettato per infiltrarsi in un sistema e danneggiarlo.

All’interno di questa categoria rientrano virus, worm e trojan. I virus si diffondono “infettando” file o programmi e si attivano quando l’utente li esegue; i worm possono invece propagarsi autonomamente attraverso le reti, sfruttando vulnerabilità nei sistemi. I trojan (prendendo ispirazione dal cavallo di Troia) si presentano come software legittimi ma nascondono al loro interno funzioni malevole che permettono agli hacker di accedere al dispositivo o rubare informazioni.

In molti casi il malware opera in modo silenzioso, raccogliendo dati o aprendo accessi nascosti senza che l’utente se ne accorga.

Ransomware: il sequestro dei dati

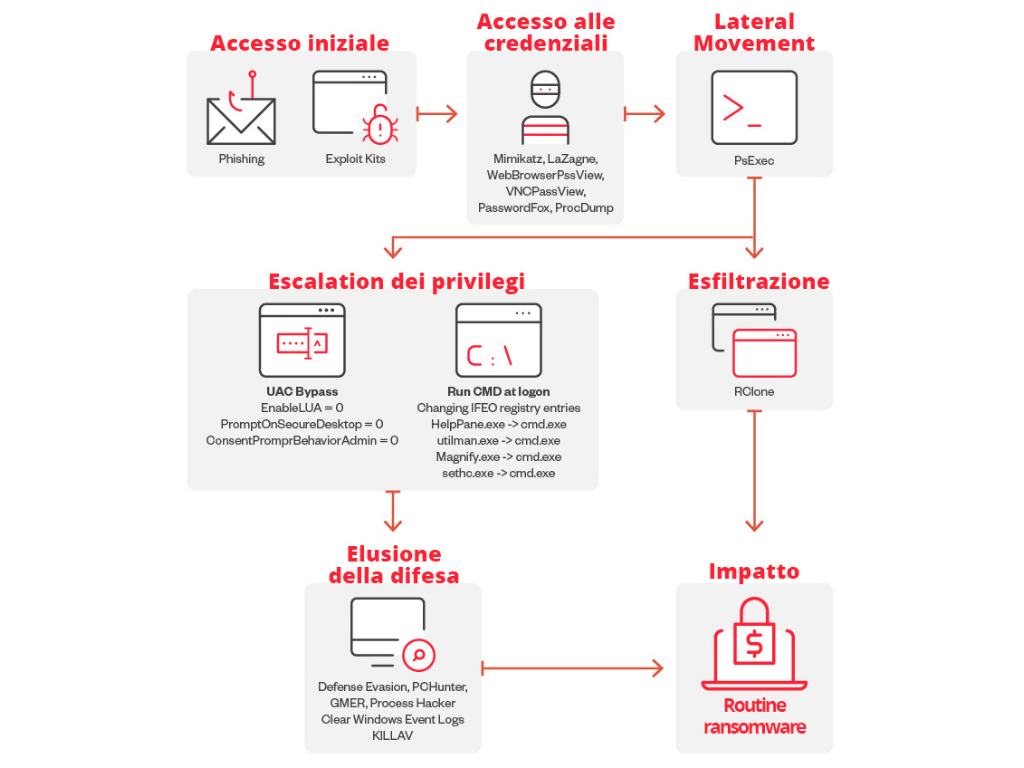

Tra le minacce più temute negli ultimi anni c’è il ransomware: questo tipo di attacco blocca l’accesso ai file della vittima cifrandoli, e richiede il pagamento di un riscatto per ottenere la chiave di sblocco.

Le organizzazioni colpite possono trovarsi improvvisamente impossibilitate ad accedere ai propri dati e ai sistemi operativi, con gravi conseguenze sulla continuità delle attività. In molti casi gli attaccanti minacciano anche di pubblicare online le informazioni sottratte, aumentando la pressione sulla vittima.

Negli ultimi anni questo tipo di attacco ha colpito indifferentemente grandi aziende e piccole imprese, enti pubblici e organizzazioni locali, diventando una delle principali minacce per le infrastrutture digitali, arrivando a diventare una delle minacce digitali più importanti. Un esempio eclatante è stato il cosiddetto “Attacco WannaCry”, avvenuto nel maggio 2017 e che è stato definito come il peggiore attacco informatico di tutti i tempi. Arrivò a colpire 99 paesi e infettare 75mila siti web, si diffuse rapidamente utilizzando un exploit di vulnerabilità chiamato “EternalBlue”; tra le vittime più note figurano FedEx, Honda, Nissan e il Servizio Sanitario Nazionale del Regno Unito.